Прежде всего, надо знать, что Китай и США (а также американские союзники в регионе, например, Филиппины) давно и на разных уровня обвиняют друг друга во взаимном шпионаже и хакерстве. То, что США занимаются кибершпионажем против Китая открыл Эдвард Сноуден. А вот с доказательством обратного до сих пор было туго. Это исследование — одно из первых, если не самое первое, в котором американцам удалось очень достоверно продемонстрировать наличие связи между китайскими хакерами и военными.

Историю проверило и публикует американское издание The Wall Street Journal. Несмотря на то что она явно направлена против Китая и в ее основе лежит работа американских компаний ThreatConnect и Defense Group Inc., у нас при знакомстве с нею не прозвучало никаких "звоночков" — с технической точки зрения она правдоподобна.

Эксперт, военный, отец и хакер

Главным героем истории является Ги Ксинг (Ge Xing). Публично он является экспертом по таиландской проблематике, отцом, умеренным критиком правительства в социальных сетях и владельцем белого Volkswagen Golf. У него также были аккаунты в социальных сетях и мечта в течение 10 лет стать богатым и уважаемым человеком. Из соцсетей он исчез какое-то время назад, а что до мечты — вряд ли она осуществится теперь, после публикации WSJ.

Ги Ксинг оказался связующим звеном между подразделением 78020 Народно-освободительной армии (НОР) Китая и хакерской группой, известной как Naikon. На счету последней — успешные атаки на правительственные ведомства и частные компании в странах, которые оспаривают притязания Китая на акваторию Южно-Китайского моря.

Исследователи пришли к выводу, что НОР использует целую сеть из хакерских группировок. Они прямо не связаны с правительством, но используются военными для кибератак на различные государственные структуры по всему миру.

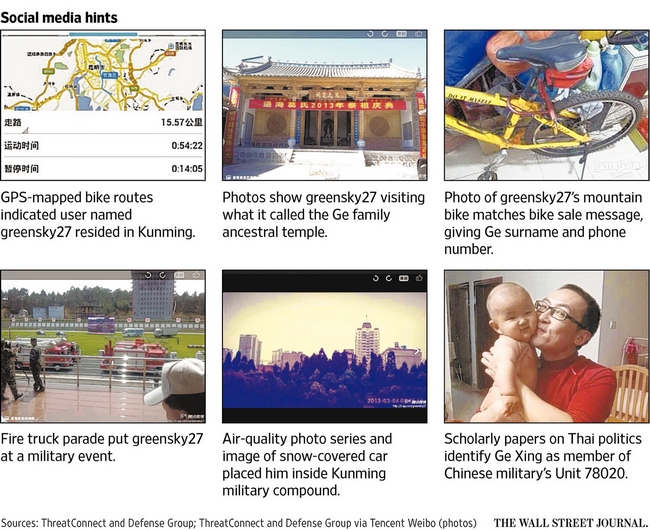

То, что Ги Ксинг связан с военными вообще, и подразделением 78020, в частности, доказывает публикация в 2008 году нескольких научных работ по Таиланду, контакты и номер телефона автора которой совпадают с таковыми Ги Ксинга. Подразделение 78020 специализируется на разведке и физически находится в юго-западном китайском городе Куньмин. Оно одно из нескольких дюжин подобных подразделений, в функции которых входит сбор данных и их анализ в интересах НОР.

Конкретно 78020 контролируется военным округом Чэнду НРО, в задачу которого входит наблюдение за Тибетом, а также границами с Вьетнамом, Мьянмой и Индией. Другое аналогичное по своему назначению подразделение в этом округе занимается, например, почти исключительно наблюдением и взломом компьютеров окружения Далай-ламы. Официально китайские власти отказались комментировать эти утверждения.

Связь Ги Ксинга — военного исследователя из подразделения 78020 — с хакерской группой Naikon удалось доказать через его причастность к работе сайта greensky27.vicp.net. Этот ресурс известен как источник и "центр управления" сразу несколькими троянцами, которые использовались для атак на правительства стран Юго-Восточной Азии.

WSJ утверждает: в коротком телефонном разговоре с Ги Ксингом, тот признал, что использовал псевдоним greensky27 в социальных сетях, но отказался от дальнейших комментариев после того, как выяснил сферу интереса журналистов. "Если вы это опубликуете, я позвоню в полицию", — заявил он и повесил трубку. После этого он прервал любое общение с прессой. Сам сайт также ушел в оффлайн и с тех пор более не активен.

Хакерство уровня "каменного века"

Если такой зараженный файл открыть, на машине появляется "черный вход" или просто шпионская программа, которые позволяют найти на компьютере жертвы то что надо хакерам. Если троянца не "вычистить", хакеры могут обращаться к машине-жертве вновь и вновь, забирая всю интересующую их информацию. Это очень старый метод взлома, хорошо известный даже новичками в области защиты данных.

Однако, несмотря на техническую примитивность уровня "каменного века" (характеристика специалистов "Касперского), эти троянцы хорошо работали, так как их жертвы также не были технически искушенными. В компании Naikon оценивают как крайне успешную хакерскую группировку, которая почти всегда получала то, что хотела.

"Ошибка резидента" в случае с Ги Ксином заключалась в том, что он отказался от использования принятой китайскими (и не только) хакерами надежной схемы по выводу украденных данных. Обычно такие данные передаются через цепочку компьютеров и серверов в разных странах, что делает обнаружение пункта назначения этой информации делом почти безнадежным. А Ги Ксин работал довольно топорно и "выкачивал" все данные напрямую на свой сайт, название которого к тому же совпадало с его псевдонимом greensky27 в социальных сетях.

Впрочем, совпадение псевдонима и названия сайта еще ничего не доказывает. Поэтому исследователям, если они хотели связать работающего на военных эксперта с хакерами, надо было установить связь Ги Ксина с самим сайтом.

Ошибка резидента — в связях резидента

Исследователи наблюдали за деятельностью сайта на протяжении более пяти лет. Когда в их поле зрения попал Ги Ксин, они начали анализировать его аккаунты в социальных сетях, пытаясь найти совпадения и тренды, которые бы доказали его связь с ресурсом. И они были найдены.

Исследователи наблюдали за деятельностью сайта на протяжении более пяти лет. Когда в их поле зрения попал Ги Ксин, они начали анализировать его аккаунты в социальных сетях, пытаясь найти совпадения и тренды, которые бы доказали его связь с ресурсом. И они были найдены.

Например, в феврале 2012 года к ресурсу было зарегистрировано необычно большое количество подключений из Пекина. В то же время пользователь greensky27 писал в сервисе микроблогов Tencent, что он находится в столице Китая. В ноябре того же года сайт был практически неактивен — в это время greensky27 написал на Baidu, что у него родился сын.

В 2013 году greensky27 опубликовал фотографию усыпальницы семьи Ксин в 100 километрах от Куньмина. Кроме того, анализ ряда фотографий города, которые он разместил в социальных сетях в 2011-2013 годах показал, что они могли быть сделаны лишь из одного места в Куньмине — военного комплекса в центре города. Комплекса, как позже узнали эксперты, принадлежащего подразделению 78020. Не говоря уже о том, что greensky27 опубликовал и фото машины — того же Golf, как и у Ги Ксина. И это только несколько примеров того, как активность в социальных сетях рассказала о пользователе гораздо больше, чем ему бы хотелось.

Конечно, greensky27 допускал умеренную критику властей, но тут надо знать, что вопреки распространенному мнению, критика в социальных сетях в Китае не запрещена. Власти активно используют ее для анализа настроений "на местах", выявления системных проблем и отдельных аномалий, вроде зарвавшихся взяточников. Цензуре подвергаются лишь призывы к изменению сложившегося порядка вещей. Но в целом greensky27 был очень лояльным. "Вера = делать все, что партия мне прикажет", — написал он как-то.

Анализируя активность сайта, исследователи также обнаружили, что она проявляется в течение обычного рабочего времени — с 9 до 18. На выходные и праздники сайт затихал. Исключения тоже были, но они, по странному стечению обстоятельств, приходились на дни особо острых кризисов в Юго-Восточной Азии. В дни, когда разведке Китая, очевидно, требовалась свежая и оперативная информация, которую Ги Ксин искал в правительственных компьютерах соседних стран (в первую очередь Таиланда, экспертом по которому он был).

Ги Ксин, как и greensky27 — заядлый велосипедист и любитель отдыха на природе. Потому чистота воздуха его, конечно, волновала. "Сегодня качество воздуха среднее", — подписал он одну из фотографий туманного города, сделанного из здания подразделения 78020. "Желаю вам мира, а планете — спокойствия".